Informatiebeveiligingsbeleid is echt geen overbodige luxe voor organisaties. De doelstellingen en maatregelen die u moet behalen voor uw informatiebeveiliging zijn opgenomen in dit artikel en zijn gebaseerd op de ISO 27001. Daarom zijn deze doelstellingen en maatregelen relevant voor iedere branche.

De voornaamste reden om te beschikken over informatiebeveiligingsbeleid is het risico op en de schade als gevolg van incidenten te minimaliseren en daarmee de continuïteit van uw bedrijf te waarborgen. Maar hoe stelt u een goed beleid voor informatiebeveiliging op? In dit artikel leggen we uit hoe u een goed informatiebeveiligingsbeleid opstelt op basis van vier hoofdlijnen:

- Context bepalen;

- Belanghebbenden en hun belangen inventariseren;

- Doelstellingen bepalen;

- Rollen en verantwoordelijkheden bepalen.

Krijg inzicht in uw huidige status en de vereiste inzet / kosten voor de implementatie van een certificering.

Lees verder onder de afbeelding.

1. Context bepalen

Allereerst is het belangrijk om vast te stellen wat er binnen de informatiebeveiliging valt en wat niet. Dit lijkt een voor de hand liggende opgave, maar dat is het niet altijd.

Wanneer uw organisatie meerdere activiteiten heeft, hoeft niet alles onder informatiebeveiliging te vallen. Het is verstandig de business unit, BV’s en afdelingen te benoemen en te beoordelen of deze onder informatiebeveiliging dienen te vallen of niet.

De contextbepaling stelt dus de (organisatorische) grenzen vast met betrekking tot het informatiebeveiligingsbeleid.

Bekijk binnen deze context vervolgens na over de factoren die voor de informatiebeveiliging van belang zijn; welke interne en externe factoren spelen een rol? Zijn er belangrijke marktontwikkelingen of trends? Wordt een belangrijk deel van de bedrijfsactiviteiten gebaseerd op de dienstverlening van een enkele cruciale leverancier, bijvoorbeeld een hostingpartij? Wordt een fore groei voorzien van de eigen organisatie of kunnen er economische omstandigheden zijn die relevant zijn?

2. Belanghebbenden en hun belangen inventariseren

Bij de tweede hoofdlijn om een goed informatiebeveiligingsbeleid op te stellen gaat u na wie er belang hebben bij de informatiebeveiliging en wat zij ervan verwachten maar ook welke verwachtingen u - of uw organisatie - heeft ten aanzien van deze partijen.

Bij belanghebbenden kunt u denken aan de directie/management, medewerkers, klanten, leveranciers, partners, aandeelhouders, overheidsinstanties, belangengroepen, brancheorganisaties et cetera. Voor elke organisatie kunnen deze verschillen en andere implicaties hebben.

Medewerkers hebben typisch andere belangen bij een informatiebeveiligingsbeleid dan bijvoorbeeld uw klanten. De afweging tussen deze groepen moet uiteindelijk worden meegenomen in het informatiebeveiligingsbeleid.

3. Bepaal de doelstellingen

Nu het duidelijk is wat de context van de informatiebeveiliging is, welke belanghebbenden er zijn en hun verwachtingen, is het tijd om hierbinnen de doelstellingen te bepalen. De doelstellingen beogen de continuïteit van de organisatie en het belang van haar belanghebbenden te waarborgen ten aanzien van informatiebeveiliging gegeven de context en de interne en externe factoren.

Weeg hierbij de belangen van de verschillende partijen tegen elkaar af. Denk bijvoorbeeld aan het wachtwoordbeleid. U kunt van uw medewerkers vereisen dat zij een lang en ingewikkeld wachtwoord hanteren, maar dit werkt tegenstrijdig met het gebruiksgemak.

Enkele voorbeelden van doelstellingen zijn:

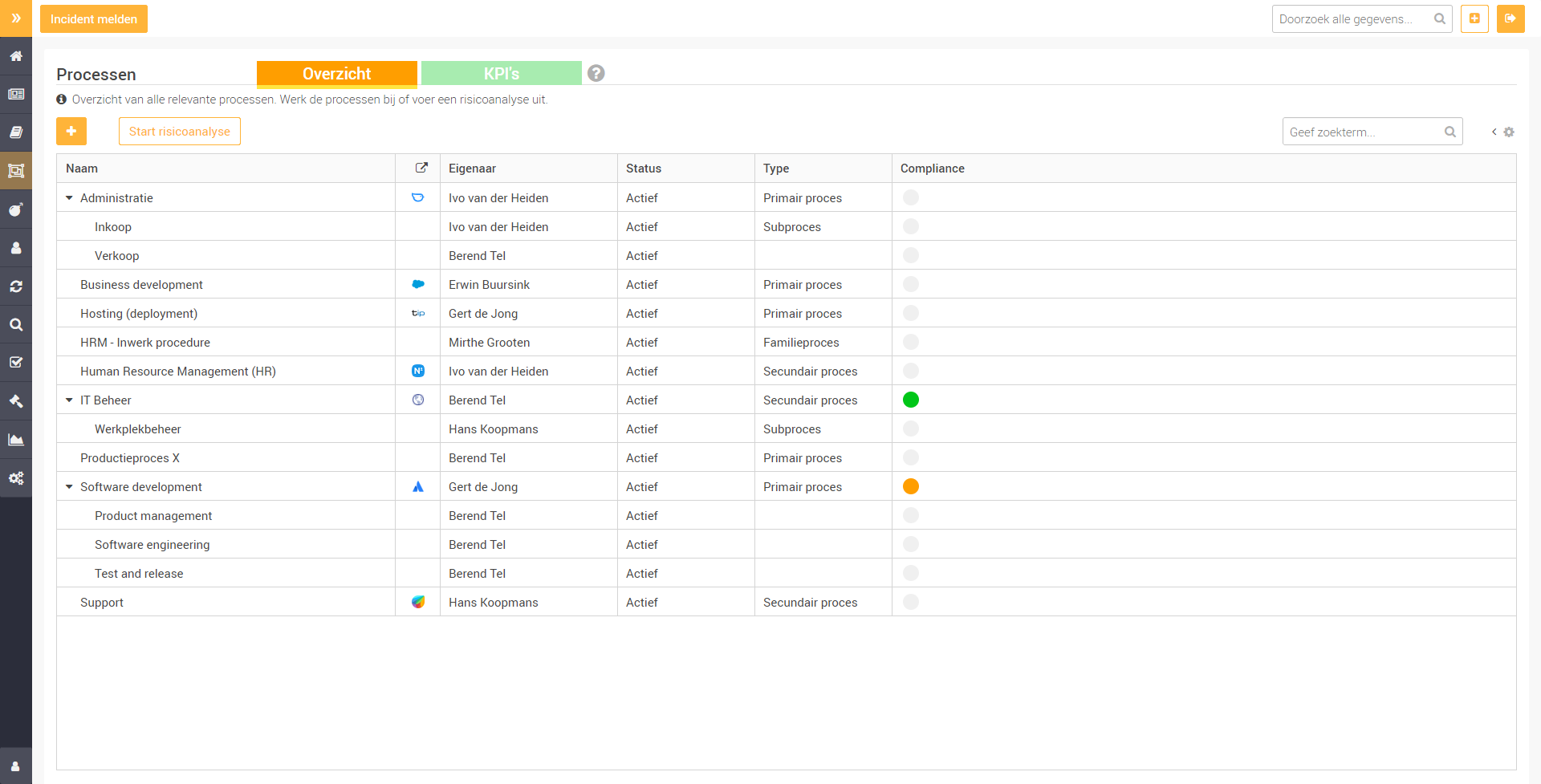

- Het benoemen van het eigenaarschap van de bedrijfsprocessen met de bijbehorende (informatie)systemen en het verankeren van de hieraan verbonden verantwoordelijkheden;

- Het bepalen, handhaven en waarborgen van het juiste beveiligingsniveau voor informatie, (informatie)systemen en bedrijfsmiddelen;

- Het personeel trainen op het gebied van informatiebeveiliging;

- De risico’s van menselijke fouten, diefstal, fraude of misbruik van voorzieningen verminderen;

- Vertrouwelijkheid van de informatie wordt verzekerd.

4. Bepaal rollen en verantwoordelijkheden

Nu de doelstellingen bekend zijn, is het de vraag wie er uitvoering gaan geven aan het informatiebeveiligingsbeleid.

Wat zijn de rollen binnen de informatiebeveiliging en welke verantwoordelijkheden horen daarbij? Koppel deze aan de juiste personen en breng hen daarvan op de hoogte.

Belangrijk is dat u een persoon aanwijst die verantwoordelijk is voor de informatiebeveiliging. Deze persoon dient uiteraard naast verantwoordelijkheden ook de juiste middelen en bevoegdheden te hebben om hier invulling aan te geven.

Denk ook aan een onafhankelijke rol voor toetsing van de naleving en effectiviteit van de informatiebeveiliging.

Samenvoegen

Als u de verschillende onderdelen samenvoegt heeft u een samenhangend informatiebeveiligingsbeleid. U kunt dit nu verder invulling geven. Immers, om de doelstellingen te realiseren dienen maatregelen genomen te worden door bijvoorbeeld aanpassing van de IT beveiliging of procedures.

Hebt u uw informatiebeveiliging al op orde?

Het opstellen van informatiebeveiligingsbeleid kan lastig zijn. Is het u al gelukt? Of loopt u nog tegen problemen of vraagstukken aan? Wij helpen u graag met al uw vragen over informatiebeveiliging, bijvoorbeeld met onze tool Base27. Neem vrijblijvend contact met ons op voor advies en antwoorden.

Krijg inzicht in uw huidige status en de vereiste inzet / kosten voor de implementatie van een certificering.

English

English

Nederlands

Nederlands