Wanneer een organisatie werkt met informatie zullen er altijd risico’s op de loer liggen. Dit is bij elke organisatie het geval, denk bijvoorbeeld aan persoonsgegevens, procesinformatie of handleidingen van een bepaald product of dienst. Als organisatie wilt u de risico’s beperken. Maar hoe weet u welke risico’s er zijn? Daarvoor kunt u een risicoanalyse informatiebeveiliging uitvoeren.

Wilt u een risicoanalyse rondom uw informatiebeveiliging uitvoeren maar weet u niet waar u moet beginnen? Met behulp van deze checklist kunt u een gedegen risicoanalyse uitvoeren.

In dit blogartikel staan wij stil bij:

- Scope

- Dreigingen

- Kans en impact

- Uitvoering van de analyse

- Vervolg

- De belangrijkste punten op een rij

Vergroot direct uw kennis én bewustwording rondom informatiebeveiliging.

Risicoanalyse: Scope

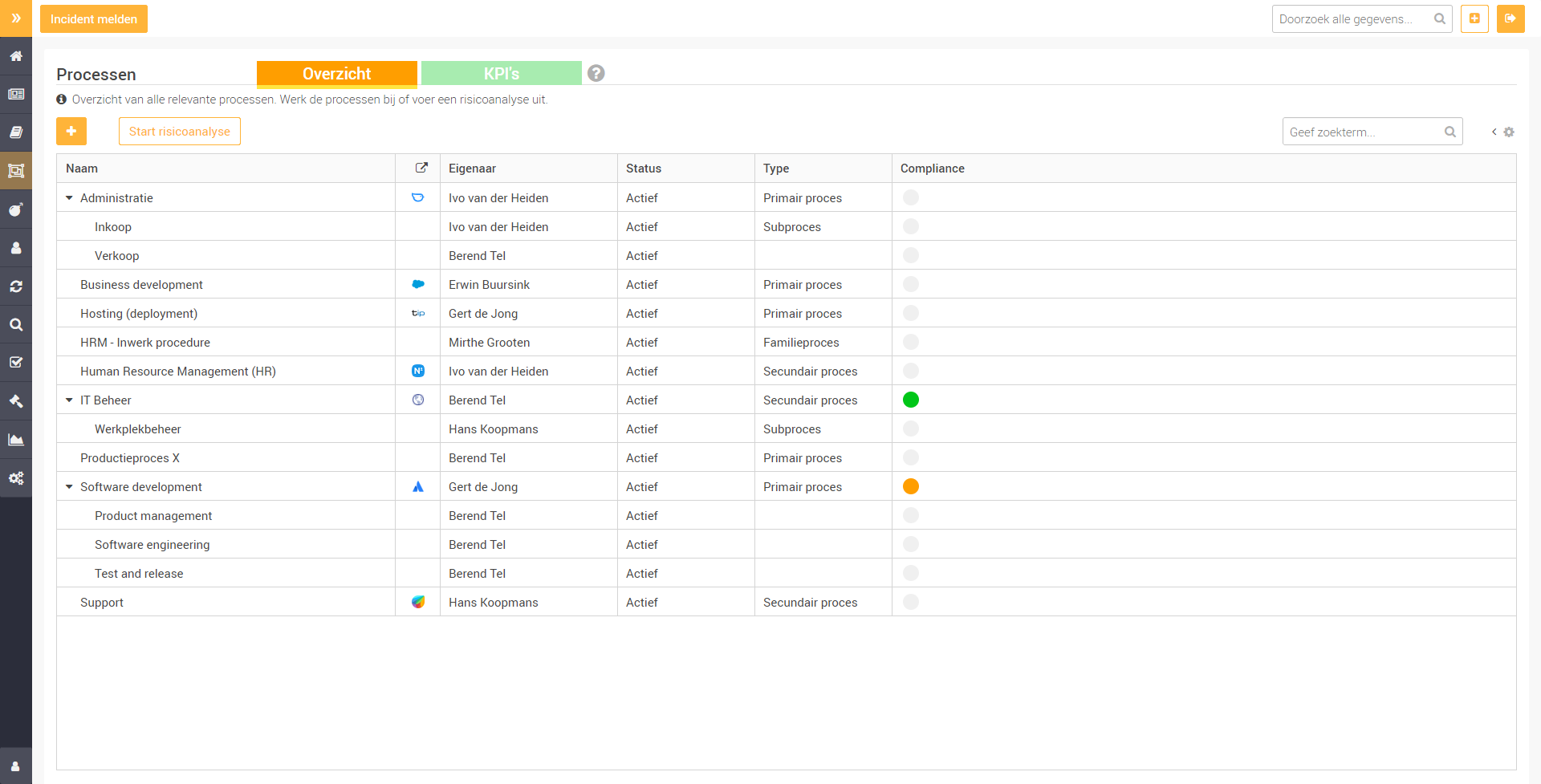

Een risicoanalyse doet u op basis van een bepaalde scope: een informatiesysteem, een (deel van de) organisatie, een proces, een leverancier et cetera.

Voor een omvangrijke of uitgebreide scope (denk bijvoorbeeld aan een groot proces of een grote organisatie) kan de risicoanalyse opgedeeld worden; bijvoorbeeld de verschillende deelprocessen. Hierbij dienen de gedeelde of globale risico’s uiteindelijk wel weer samengevoegd te worden.

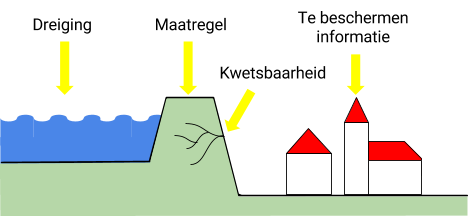

Risicoanalyse: Dreigingen

Bij een risicoanalyse voor informatiebeveiliging gaat u na welke dreigingen er zijn (voor de gegeven scope) die kunnen leiden tot een incident: een verstoring in de dienstverlening, verlies of beschadiging van gegevens, inzage in vertrouwelijke gegevens aan onbevoegde personen et cetera.

Dreigingsmodellen

Dreigingen kunt u uit eigen kennis en ervaring putten, maar er kan daarnaast ook gekeken worden naar bepaalde dreigingsmodellen. Afhankelijk van de scope zijn hier verschillende opties. Voor informatiebeveiliging zijn RAVIB, MAPGOOD maar ook bijvoorbeeld de OWASP Top Ten nuttige instrumenten.

Het voordeel van een dreigingsmodel is dat de kans dat er dreigingen over het hoofd worden gezien fors afneemt. En het maakt de discussie vaak wat makkelijker omdat er een duidelijke scheiding tussen verschillende dreigingen en dus risico’s gemaakt wordt.

Risicoanalyse: Kans en impact

Elke relevante dreiging vormt een risico welke u dient in te schatten op kans en impact op genoemde incidenten. Dus niet van de dreiging zelf, maar incidenten als gevolg daarvan.

Voorbeeld: U kunt dagelijks, vrijwel continu, een virus op uw computer krijgen. Maar hoe vaak leidt dit tot incidenten (verlies van data of erger) en wat is dan de impact?

Eenduidige afspraken

Het is daarbij van belang om eenduidige afspraken te maken over kansen en met name de impact; immers, wat voor de één rampzalig is, is voor de ander een flinke verliespost maar ook niet meer dan dat. Dit dient u dus te doen voordat u de risicoanalyse begint, anders is de uitkomst van de risicoanalyse erg vaag (inschatting van risico’s zijn niet met elkaar te vergelijken).

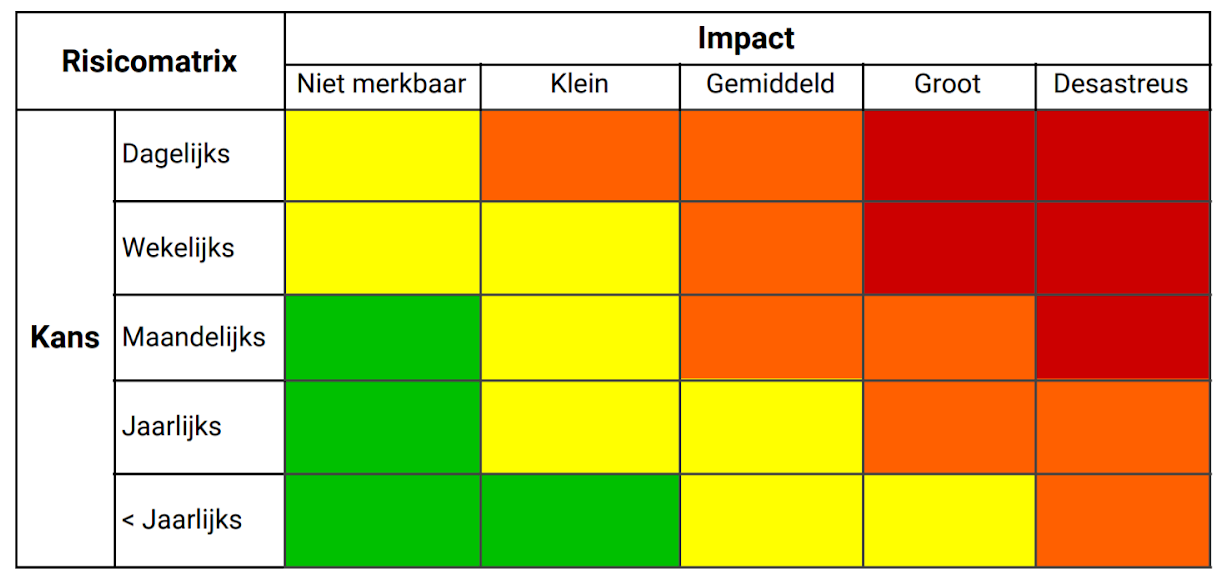

Risicomatrix

Wanneer u deze stappen heeft genomen, komt u doorgaans uit op iets dat lijkt op onderstaande risicomatrix:

Waar de kans in dit voorbeeld redelijk eenduidig is, is dat qua impact niet direct het geval: wat is voor een organisatie bijvoorbeeld een ‘gemiddelde’ impact? Is dat maximaal 100.000 euro en imagoschade naar bestaande klanten? Erger of juist minder erg? Dat is dus hetgeen u moet vaststellen met elkaar.

Ook bekijkt u in welke gevallen risico’s acceptabel zijn (in de matrix groen) of maatregelen vereisen (geel) dan wel directe aandacht behoeven (oranje / rood).

Wat vaak is gezien, is dat kans en impact voor incidenten (als gevolg van bepaalde dreigingen) uiteen kunnen lopen.

Er is bijvoorbeeld een vrij hoge kans op kleinschalige incidenten en af en toe is er een grootschalig incident als gevolg van dezelfde dreiging.

Het is in zo’n geval beter de risico’s op te splitsen. Liggen kans/impact dichter bij elkaar dan zou u deze kunnen middelen (kies de gemiddelde kans en impact, het realistisch scenario) of maximeren (kies de hoogste kans en impact, het worst case scenario).

Uitvoering van de risicoanalyse

Het is belangrijk om een risicoanalyse met een groep betrokken/ervaringsdeskundige mensen uit te voeren (en dus niet door één of twee pers(o)on(en)).

Hiermee wordt een scherper beeld gekregen van de risico’s, kan er discussie ontstaan en is het eindresultaat vaak vollediger en betrouwbaarder. Ook levert het een goed startpunt voor het nemen van maatregelen voor de risico’s; er is meer begrip en draagvlak.

Als de groep groot is of erg verspreid (in tijd of locatie) dan kan gebruik worden gemaakt van een soort risicoverzamelformulier waarop de deelnemers vooraf een inschatting qua kans en impact kunnen doen. Deze kan dan later doorgenomen en samengevoegd worden.

Vervolg risicoanalyse informatiebeveiliging

Net zo belangrijk is om een verantwoordelijke voor de risico’s aan te wijzen. Dat is vaak de verantwoordelijke voor de scope. Immers, als een manager verantwoordelijk is voor een bepaald proces dan zijn risico’s die dat proces verstoren ook zijn/haar risico.

Zijn de risico’s vastgesteld en ingeschat, dan is het zaak om te bekijken welke maatregelen / acties genomen moeten worden. De maatregelen dienen uiteraard de kans en/of de impact te verkleinen.

De belangrijkste punten op een rij:

- Maak afspraken over kans en impact voor de organisatie met betrekking tot risico’s;

- Stel de scope vast voor een risicoanalyse;

- Wijs een verantwoordelijke aan (op basis van de scope);

- Betrek betrokken/ervaringsdeskundige personen bij de analyse;

- Kies indien gewenst een geschikt dreigingsmodel;

- Identificeer risico’s voor relevante dreigingen en stel de kans en impact vast;

- Neem maatregelen voor de niet-acceptabele risico’s.

Vergroot direct uw kennis én bewustwording rondom informatiebeveiliging. Download gratis "De Complete Gids voor Basiskennis Informatiebeveiliging"

English

English

Nederlands

Nederlands