Beveiligingsincidenten zijn er in veel soorten en maten. Bij een goede implementatie van ISO 27001, en andere beveiligingsnormen, zal de kans op een beveiligingsincident afnemen. Toch kunnen incidenten nog altijd voorkomen. Met de toepassing van deze procedure kunt u de impact van het incident zo veel mogelijk beperken.

Informatiebeveiligingsincidenten kunnen leiden tot zowel materiële als immateriële schade. Om de schade van een informatiebeveiligingsincident te beperken is het verstandig om de procedure te volgen die we toelichten in dit blog. De procedure bestaat uit de volgende stappen:

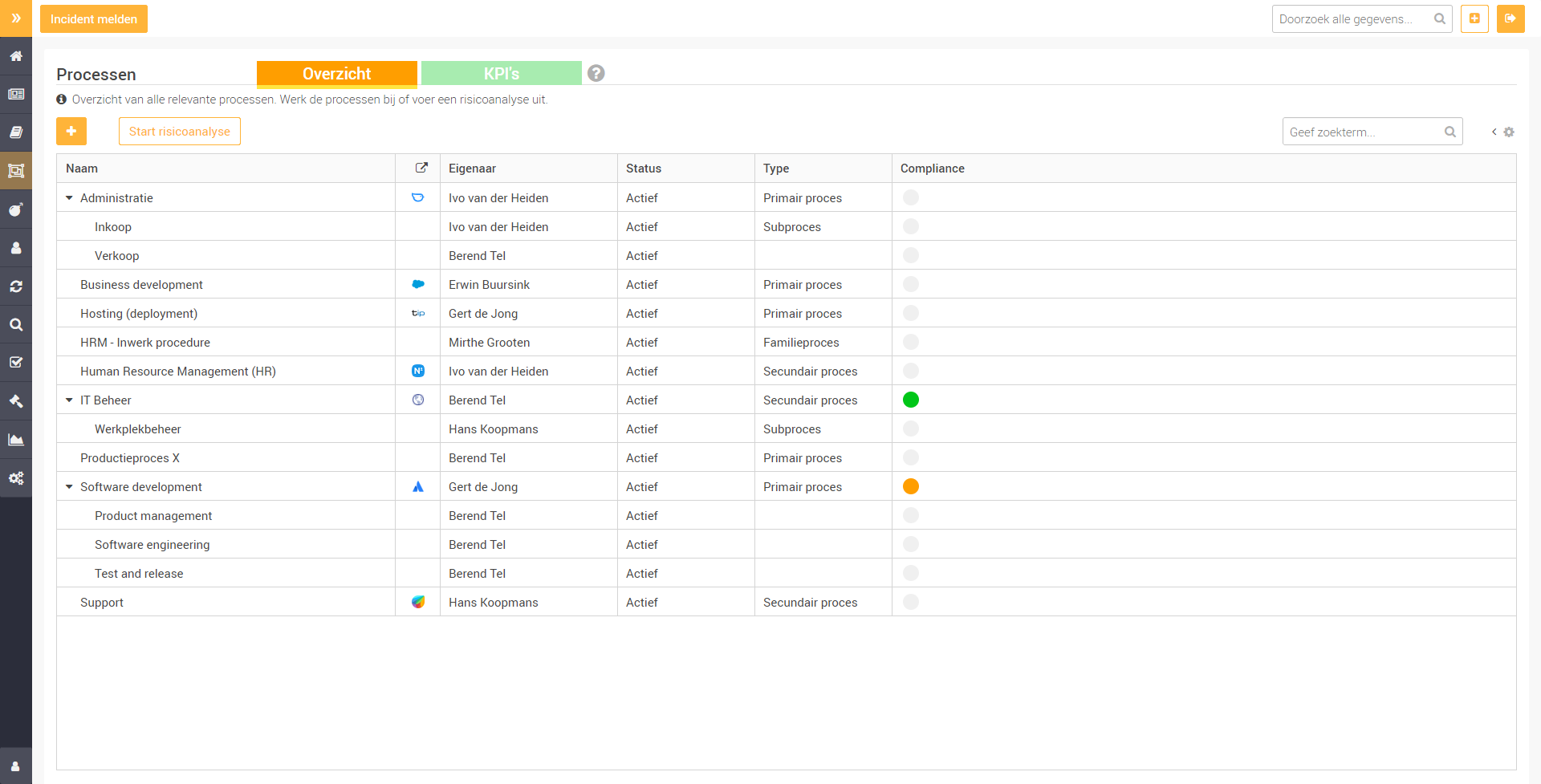

- Incident melden en registreren

- Classificeren en prioriteren

- Afhandeling en oplossen

- Controleren

- Afsluiting en evaluatie

Wilt u werken aan een goed informatiebeveiligingsbeleid?

Stap 1: Incident melden en registreren

Is er een beveiligingsincident? Dan is het ontzettend belangrijk dat dit zo snel mogelijk wordt gemeld. Op deze manier kan een incident snel worden aangepakt, en mogelijk worden opgelost. Hoe sneller het incident wordt aangepakt, hoe kleiner de schade zal zijn. Het is belangrijk om alle medewerkers te instrueren hoe zij een incident kunnen opmerken en melden.

Na het melden van een incident is het belangrijk om het incident te registeren voor verdere afhandeling. Bij de registratie van het incident is het verstandig om direct zoveel mogelijk bewijsmateriaal toe te voegen.

Vervolgens is het belangrijk om zorgvuldig om te gaan met het bewijsmateriaal. Hiervoor is het verstandig om een verantwoordelijke aan te stellen.

“Heeft u uw informatiebeveiliging op orde? Bekijk nu de 8 stappen naar een goed beleid”

Stap 2: Classificeren en prioriteren

Ten tweede is het belangrijk om het incident te classificeren. Is het daadwerkelijk een beveiligingsincident of is het een datalek? Bij een daadwerkelijk incident is er sprake van schade. Maar het kan ook een kwetsbaarheid zijn met mogelijk toekomstige schade. Bij een datalek gelden aanvullende zaken, zoals een melding naar de verantwoordelijke partij of bij de Autoriteit Persoonsgegevens.

Het is ook van belang om te weten of er direct actie ondernomen moet worden. Als dit het geval is dan is de prioriteit hoog en kan een escalatie mogelijk worden voorkomen.

Bij een escalatie geldt dat het hoger management geïnformeerd en betrokken wordt bij de zaak. Bij grote incidenten kan het nodig zijn om calamiteitenplannen te activeren. Als het incident niet directe prioriteit heeft dan kan de opvolging worden ingepland.

Stap 3: Afhandelen en oplossen van het incident

Nadat het incident geregistreerd en geclassificeerd is, is het tijd om het beveiligingsincident op te pakken. Het oppakken van het incident kan aan de hand van de volgende stappen:

- Pas, indien nodig, tijdelijke maatregelen toe voor de korte termijn. Dit kan nuttig zijn om (vervolg-)schade te voorkomen.

- Voer een analyse van de grondoorzaak (root cause analysis) uit om erachter te komen wat de oorspronkelijke oorzaak is van het incident en welke maatregelen getroffen kunnen worden. Op deze manier is de kans op herhaling zo klein mogelijk.

- Pas de maatregelen toe zoals bepaald in de vorige stap. Hiervoor moeten zaken mogelijk structureel veranderen.

- Voer een herstelactie uit om eventuele schade te repareren.

Stap 4: Controleren

Is het incident hersteld en zijn structurele maatregelen toegepast? Dan is het van belang om te controleren of de maatregelen effectief zijn.

Om te ontdekken of de maatregelen effectief zijn is het verstandig om verschillende testen uit te voeren. Denk bijvoorbeeld aan het uitvoeren van een penetratietest wanneer de website gehackt is geweest. Of het (buiten werktijden) onderbreken van de stroomvoorziening als er een nieuwe UPS is geïnstalleerd.

Stap 5: Afsluiting en evaluatie van het incident

Als het incident is opgelost, dan kan het officieel worden afgesloten. Het is van belang om alle betrokkenen te informeren over de afsluiting van het incident. Tot slot is het verstandig om een evaluatie uit te voeren. Deze evaluatie kan helpen om gelijksoortige incidenten in de toekomst te voorkomen, of deze sneller en beter op te lossen.

Tot slot: communicatie

Bij de afhandeling van incidenten is het moeilijkste vaak de communicatie. Vaak zijn er zowel interne als externe partijen bij het incident betrokken en deze dienen allemaal op de hoogte te blijven en/of acties uit te voeren.

Het is dus van belang om voldoende aandacht aan communicatie bij de afhandeling van incidenten te geven zodat iedere partij bewust is van de consequenties en vertragingen die miscommunicatie vaak opleveren.

English

English

Nederlands

Nederlands