Autorisatiebeheer op orde houden is een lastige klus. Het is belangrijk dat de juiste personen de juiste toegangsrechten hebben. Hoe groter de organisatie, hoe meer rechten er worden verstrekt. Met behulp van een autorisatiematrix houdt u grip op uw autorisatiebeheer.

Het opstellen van een autorisatiematrix kan een lastige klus zijn als u niet weet hoe u moet beginnen. Onder autorisatiebeheer valt veel meer dan slechts toegang tot bepaalde software applicaties. Denk bijvoorbeeld ook aan het verlenen van toegang tot bepaalde ruimtes of gebouwen, maar ook aan telefoons, laptops en tablets. Al deze elementen dienen te worden meegenomen in een autorisatiematrix.

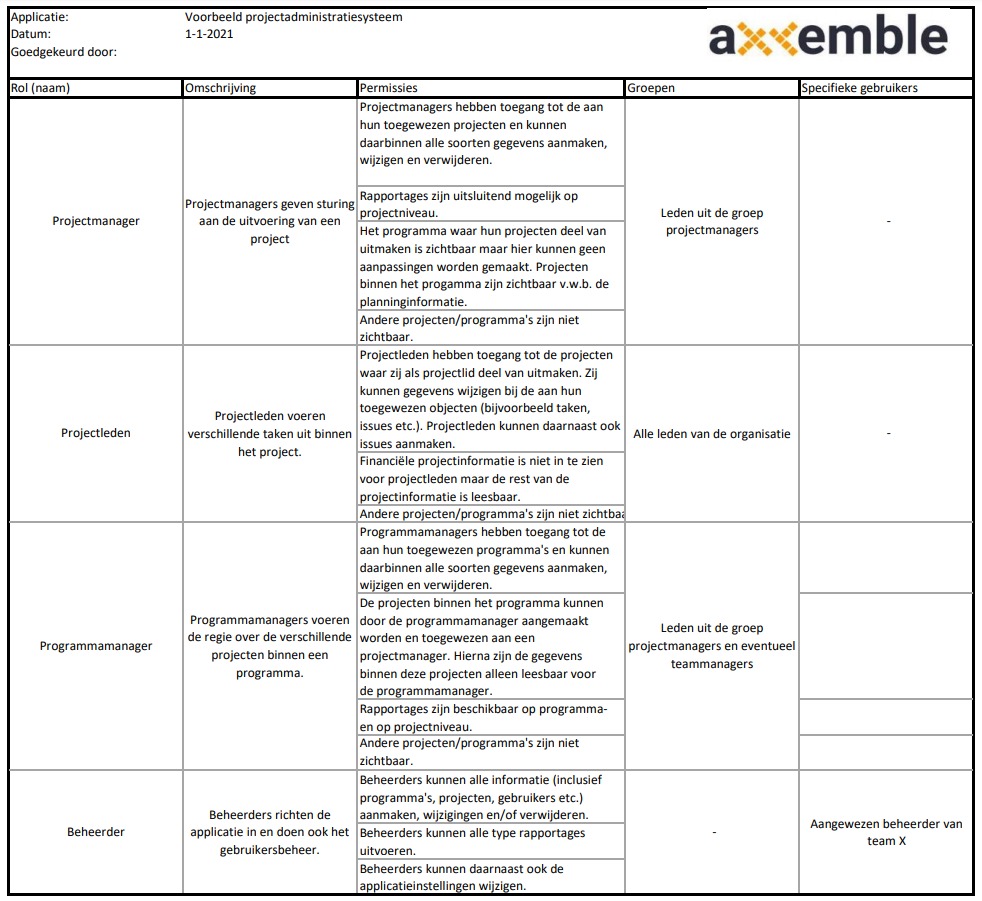

> Bekijk ons autorisatiematrix voorbeeld.

Uw autorisatiebeheer op orde met behulp van een autorisatiematrix? Met de volgende 10 stappen stelt u uw eigen autorisatiematrix op:

- Inventarisatie vooraf

- Inventarisatie gebruikersgroepen

- Rechten bepalen

- Rechten groeperen

- Inventarisatie speciale permissies

- Stel de autorisatiematrix op

- Controle en vaststelling autorisatiematrix

- Toepassen van de autorisaties

- Periodieke controles

- Reviews

Lees verder onder de afbeelding.

1. Inventarisatie vooraf

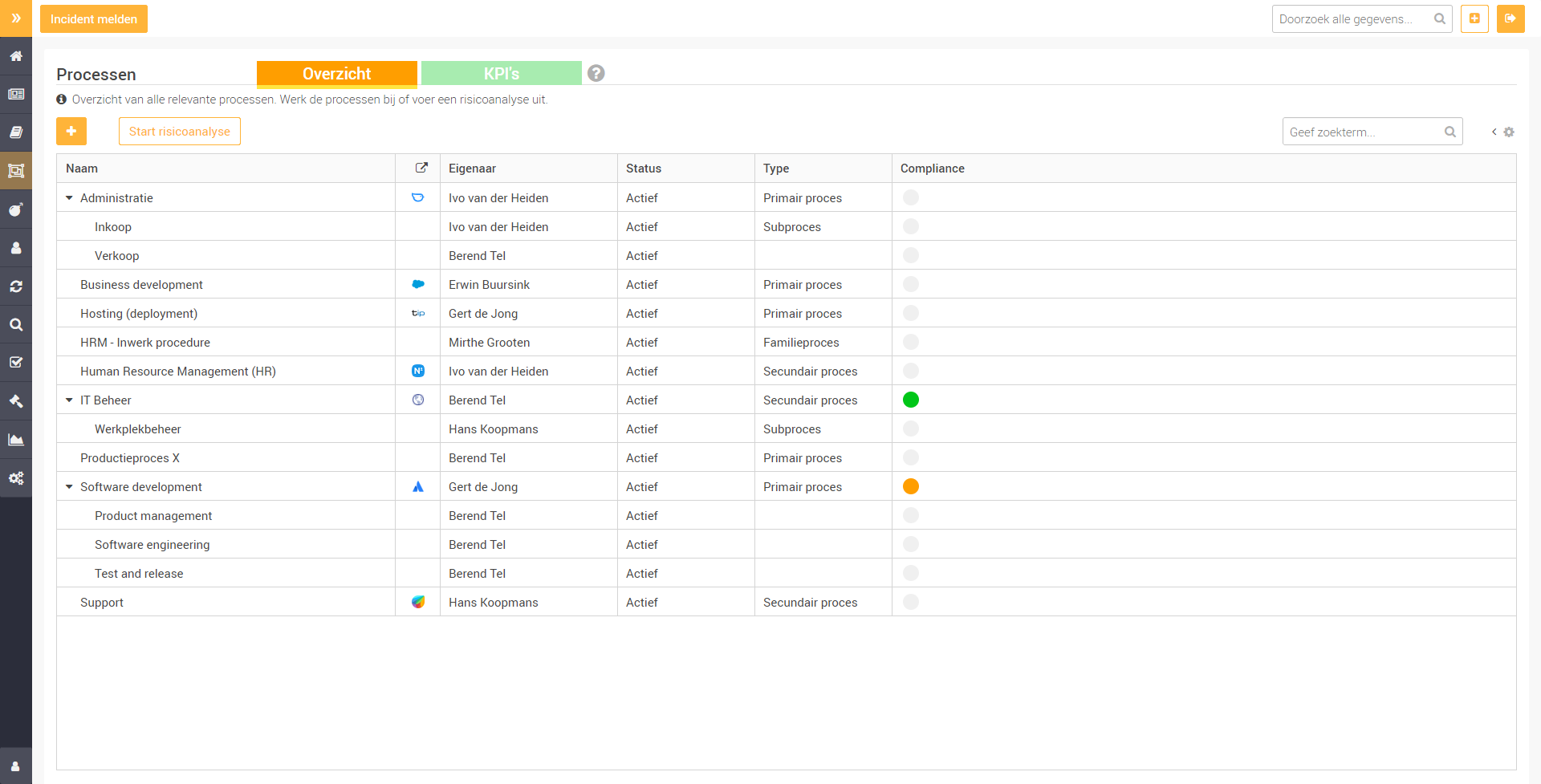

Voordat u aan de autorisatiematrix kunt beginnen, is het belangrijk om te weten wat de huidige stand van zaken is binnen uw organisatie. Inventariseer daarom de huidige informatiesystemen en -processen. Neem hierbij ook fysieke ruimtes mee en apparatuur.

2. Inventarisatie gebruikersgroepen

Inventariseer per informatiesysteem en -proces de gebruikersgroepen. Vaak hebben deze overeenkomsten met bedrijfsstructuren, zoals verschillende afdelingen of bepaalde functies. Zorg dat u voor uzelf duidelijk heeft welke gebruikersgroep welk informatiesysteem of -proces beheert.

3. Rechten bepalen

Bepaal per gebruikersgroep welke rechten zij nodig hebben. Deze rechten zijn vaak in te delen in:

- Leesrechten van gegevens;

- Mogelijkheden tot aanmaken van gegevens;

- Mogelijkheden tot wijzigen van gegevens;

- Mogelijkheden tot verwijderen van gegevens;

- Uitvoeren van specifieke functies.

4. Rechten groeperen

Nu u weet van iedere gebruikersgroep welke rechten zij nodig hebben, kunt u de rechten groeperen in bepaalde rollen. In de meeste applicaties zijn deze rollen al aanwezig en hoeft u slechts de juiste rechten te koppelen aan de rol. In andere gevallen dient u de rol nog aan te maken.

5. Inventarisatie speciale permissies

Ga per informatiesysteem- en proces na welke speciale permissies (rechten) er zijn. Vaak hebben deze permissies te maken met beheerder- of administrator rechten. Een voorbeeld hiervan is het aanmaken en/of wijzigen van gebruikers. Voor deze permissies geldt dat deze aan zo klein mogelijke groepen of enkel aan specifieke personen toegewezen dienen te worden.

6. Stel de autorisatiematrix op

Leg alle gevonden informatie, gebruikersgroepen en rollen vast in een autorisatiematrix. Geef per rol aan welke rechten en welke groepen daar aan gekoppeld dienen te worden.

Autorisatiematrix voorbeeld:

7. Controle en vaststelling autorisatiematrix

Laat de autorisatiematrix door de verantwoordelijke van ieder informatiesysteem en -proces controleren en goedkeuren. Pas vervolgens de matrix aan door de ontvangen feedback te verwerken. Zo weet u zeker dat u niets over het hoofd ziet.

8. Toepassen van de autorisaties

De vastgestelde autorisaties dienen uiteraard te worden toegepast. Vaak is de bestaande inrichting hier niet mee in overeenstemming. Daardoor dienen binnen de organisatie de benodigde aanpassingen te worden gedaan.

9. Periodieke controles

Binnen autorisatiebeheer kan regelmatig het een en ander veranderen. Daarom is het van belang om periodieke controles uit te voeren om te kijken of de autorisatiematrix nog in orde is. Hierbij kijkt u of de toegepaste rollen en autorisaties nog in overeenstemming zijn met de autorisatiematrix. De autorisatiematrix wordt toegepast in de verschillende systemen. Ook kijkt u of er wellicht aanpassingen nodig zijn. Voer deze aanpassingen direct door. Voer een periodieke controle minstens één keer per jaar uit, liefst vaker - bijvoorbeeld elke 3 maanden.

10. Reviews

Tot slot is het belangrijk om de autorisatiematrix zelf zo nu en dan te reviewen. Hierbij kijkt u of de matrix (als beleid) nog voldoet aan de wensen en behoeften. Na deze aangepast te hebben dient deze opnieuw vastgesteld en toegepast te worden (zie stappen 7 en 8). Een dergelijke review zou minimaal één keer per jaar uitgevoerd moeten worden, bijvoorbeeld voorafgaand aan de periodieke controle.

Vragen over autorisatiematrix:

Waarom autoriseren?

Elke applicatie die niet vrij toegankelijk is voor iedereen of willekeurige personen moet een controle uitvoeren op de identiteit van de persoon, of gebruiker, die toegang wil tot de applicatie. Dit heet de authenticatie en vindt veelal plaats op basis van een gebruikersnaam, wachtwoord, speciale code et cetera. Binnen een applicatie hebben verschillende personen (of gebruikers) vaak verschillende rechten, zogeheten autorisaties. Met behulp van deze rechten kan bepaald worden wat een persoon mag zien en doen binnen de applicatie. Wanneer een persoon / gebruiker dergelijke rechten toegewezen krijgt heet dit 'autoriseren'.

Wat is autorisatiebeheer?

Gebruikers hebben in verschillende applicaties maar ook in dezelfde applicatie verschillende rechten - of autorisaties. Deze autorisaties geven bijvoorbeeld rechten op toegang tot bepaalde informatie of het kunnen uitvoeren van bepaalde functies; bijvoorbeeld het kunnen inzien van facturen en het doen van betalingen. Het toewijzen van dergelijke rechten is dus belangrijk. Immers, bij eventuele fouten kunnen gebruikers onbedoeld toegang hebben tot gevoelige informatie of het uitvoeren van functies met onvoorziene gevolgen. Het beheren van dergelijke rechten wordt het autorisatiebeheer genoemd.

Wat is een autorisatiematrix?

Om de rechten - autorisaties - die gebruikers krijgen in verschillende applicaties overzichtelijk te houden worden deze per applicatie / systeem en per gebruikersrol (of functie) in een matrix - of tabel - gezet waarbij snel duidelijk is welke autorisaties een gebruiker dient te hebben in de verschillende systemen. Deze matrix heet de autorisatiematrix en wordt gebruikt bij het uitgeven, wijzigen of intrekken van de rechten van een gebruiker.

Uw autorisatiebeheer op orde

Ondanks dat u met de bovenstaande stappen een goede autorisatiematrix in handen hebt en houdt, komen toch vaak dezelfde problemen rondom autorisatiebeheer terug. Veel van deze fouten kunt u eenvoudig vermijden. Lees in ons blog alles over veelgemaakte problemen bij autorisatiebeheer.

Hebt u aan de hand van het stappenplan uw autorisatiematrix kunnen creëren? Of loopt u nog tegen problemen aan? Wij helpen u graag op het gebied van informatiebeveiliging. Neem vrijblijvend contact met ons op, wij staan graag voor u klaar.

English

English

Nederlands

Nederlands